Beijing, 04/03/2020 (El Pueblo en Línea) - Qihoo 360 descubrió y reveló ataques cibernéticos perpetrados por el Grupo de Piratas Cibernéticos de la CIA (APT-C-39), que durante once años atentó contra China. Varios sectores industriales fueron sus objetivos, incluidas la aviación, las instituciones de investigación científica, la industria petrolera, las empresas de Internet y las agencias gubernamentales.

La investigación también demuestra que un ex empleado de la CIA, Joshua Adam Schulte, fue responsable de la investigación, desarrollo y producción de las armas cibernéticas. Durante los ataques del grupo contra objetivos chinos, Schulte figuró en el Servicio Clandestino Nacional (NCS, por sus siglas en inglés) de la CIA como Oficial de Inteligencia de la Dirección de Ciencia y Tecnología (DS&T) que directamente participó en el desarrollo del arma cibernética Vault 7. Esta pista vincula aún más el ataque de este grupo APT con la CIA.

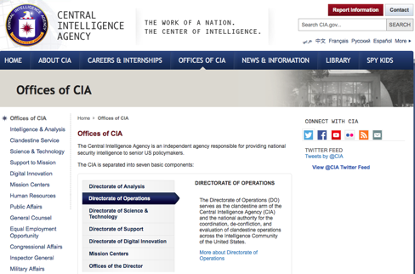

Acerca de la CIA

La Agencia Central de Inteligencia (CIA, por sus siglas en inglés) es una de las principales agencias de inteligencia del gobierno federal de los Estados Unidos. Esta agencia con sede en Langley, Virginia, tiene cuatro direcciones principales: Dirección de Inteligencia, Servicio Clandestino Nacional (también conocido como la Dirección de Operaciones), Dirección de Apoyo (DS) y Dirección de Ciencia y Tecnología.

Sus principales servicios: recopilar información sobre gobiernos, empresas e individuos extranjeros; analizar la información y los datos de inteligencia recopilados por otras agencias de Estados Unidos; proporcionar evaluaciones de inteligencia de seguridad nacional a los altos responsables de la toma de decisiones de los Estados Unidos;realizar o supervisar actividades encubiertas a petición del presidente de Estados Unidos.

El arma Vault 7 de la CIA es un avance importante para el descubrimiento de la actividad del grupo APT-C-39.

En 2017, WikiLeaks recibió una "copia de seguridad" de los materiales de piratería de Joshua y reveló 8716 documentos de la CIA, incluyendo 156 documentos confidenciales que detallan los métodos de ataque, objetivos del grupo de hackers de la CIA , herramientas, especificaciones técnicas y requisitos. La divulgación contiene la herramienta de piratería Vault 7 (nombre en clave), considerada como el arma cibernética principal.

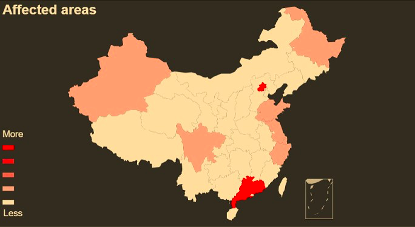

Qihoo 360 analizó el material filtrado acerca de Vault 7 y descubrió una serie de ataques dirigidos contra la industria de la aviación de China, instituciones de investigación científica, industria petrolera, grandes empresas de Internet y agencias gubernamentales. Estos ataques que duraron once años se remontan al 2008 (desde septiembre del 2008 hasta junio del 2019), y se distribuyen principalmente en provincias como Beijing, Guangdong y Zhejiang. Los ataques mencionados anteriormente se atribuyen a una organización APT relacionada con EE.UU., la APT-C-39 (de acuerdo al sistema de nombres de código de Qihoo 360).

¿Cuál es la capacidad de APT-C-39 y cuáles son las amenazas a la seguridad que puede plantear? Tomemos como ejemplo el ataque a la industria de la aviación civil.

Como se trata de asuntos de seguridad nacional, sólo divulgaremos parte de los datos de inteligencia en poder de Qihoo 360. En el ataque de la CIA contra organizaciones de aviación chinas e instituciones de investigación científica, encontramos que los atacantes se dirigieran principalmente a los desarrolladores de sistemas en estos sectores. Estos desarrolladores se dedican principalmente a obras como la tecnología de la información de la aviación civil, el sistema de control de vuelos, los servicios de información de carga, los servicios de liquidación y distribución, el sistema de información de pasajeros, etc.

La tecnología de la información de la aviación civil se refiere a diversos servicios tecnológicos para las compañías aéreas comerciales nacionales e internacionales, por ejemplo, el sistema de control de vuelos, el sistema de información de pasajeros, el sistema de procesamiento de pasajeros en el aeropuerto y los datos ampliados y servicios de tecnología de la información.

Vale la pena señalar que los sectores de tecnología de la información atacados por la CIA no sólo están en China, sino que también involucran a cientos de estados nacionales de aerolíneas comerciales. Entonces, ¿cuál es el propósito de este movimiento?

De hecho, la recopilación de inteligencia a largo plazo y dirigida con un despliegue estratégico cuidadoso y una gran cantidad de inversión en recursos son actividades comunes de la CIA. Especulamos que en los últimos once años de ataques para infiltración, la CIA puede haber captado la información comercial más clasificada de China, incluso de muchos otros países en el mundo. Ni siquiera se descarta la posibilidad de que ahora la CIA sea capaz de rastrear en tiempo real el estado global de los vuelos, la información de pasajeros, el transporte de mercancías y otra información relacionada. Si esta conjetura es cierta, ¿qué acciones inesperadas podrá hacer la CIA si tiene una información tan confidencial e importante a la mano? ¿Obtener el itinerario de viaje de figuras importantes y luego plantear amenazas políticas o represión militar?

Cuando se trata del arma cibernética clave de la CIA, el Vault 7, es necesario menncionar a Joshua Adam Schulte.

Joshua Adam Schulte nació en Lubbock, Texas, en septiembre de 1988, egresado de la Universidad de Texas en Austin. Trabajó para la Agencia de Seguridad Nacional (NSA) como pasante y y luego se unió a la CIA en 2010,laborando en el Servicio Clandestino Nacional como Oficial de Inteligencia de la Dirección de Ciencia y Tecnología.

El Servicio Clandestino Nacional es un brazo clandestino de la Agencia Central de Inteligencia (CIA) y la autoridad nacional para la coordinación, des-conflictibizar y evaluar las operaciones clandestinas dentro de la Comunidad de Inteligencia de los Estados Unidos. Competente en el diseño y desarrollo de armas cibernéticas y con conocimiento de operaciones de inteligencia, Joshua se convirtió en uno de los principales pilares de las muchas herramientas de piratería creadas por la CIA, incluyendo el Vault 7.

En 2016, Joshua aprovechó su privilegio de administrador de la sala principal de máquinas y por una puerta trasera preestablecida robó los documentos clasificados de Vault 7 que fueron divulgados por WikiLeaks en el 2017.

En 2018, Joshua fue arrestado y procesado por el Departamento de Justicia de los Estados Unidos por las filtraciones de Vault 7. El 4 de febrero del 2020, en una audiencia pública en el tribunal federal, el fiscal federal alegó que Joshua, como desarrollador principal y la persona a cargo de la autoridad administradora más alta de su arsenal interno, cometió "la mayor fuga de información de defensa nacional clasificada en la historia de la CIA" al revelar las herramientas secretas de hacking a WikiLeaks. La experiencia personal de Joshua y los materiales filtrados nos proporcionaron pistas importantes. El hecho de que el Vault 7 fue desarrollado por Joshua, todo apunta a la conclusión de que el grupo APT-C-39 está afiliado a la CIA.

Cinco principales evidencias de que APT-C-39 está afiliado a la CIA

Con Vault 7 como el punto central de asociación, y a través de la serie de experiencias y comportamientos de Joshua anterior, toda la evidencia conduce a la atribución de APT-C-39. Además, teniendo en cuenta la singularidad y el lapso de tiempo del uso del arma cibernética APT-C-39, Qihoo 360 dio la conclusión de que el ataque del grupo fue iniciado por la organización de hacking a nivel estatal, CIA, a la que Joshua pertenece.Las pruebas relacionadas se enumeran a continuación:

Evidencia 1: APT-C-39 utiliza armas cibernéticas exclusivas y masivas en el proyecto Vault 7 de la CIA.

APT-C-39 ha utilizado armas cibernéticas exclusivas de la CIA como Fluxwire y Grasshopper para llevar a cabo ataques cibernéticos contra China. Al comparar códigos de muestra relevantes, huellas dactilares de comportamiento y otra información, Qihoo 360 puede estar bastante seguro de que el arma cibernética utilizada por el grupo es el arma cibernética descrita en las filtraciones del Vault 7.

Evidencia 2: Los detalles técnicos de la mayoría de las muestras del APT-C-39 son consistentes con los descritos por los documentos sobre el Vault 7.

Qihoo 360 encontró que los detalles técnicos de la mayoría de las muestras son coherentes con los documentos acerca del Vault 7, como comandos de control, rutas de compilación pdb, esquemas de cifrado. Estos son el patrón que se encuentra generalmente en las organizaciones de ataque estandarizadas, y también es uno de los métodos para clasificarlos. Por lo tanto, se cree que el grupo pertenece al grupo nacional de hackers, liderado por la CIA.

Evidencia 3: Antes de que el arma cibernética Vault 7 fuera revelada por WikiLeaks, el APT-C-39 ya utilizaba armas cibernéticas relevantes contra objetivos en China.

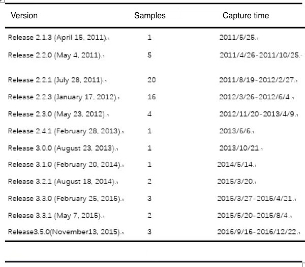

Por ejemplo, a principios de 2010, el APT-C-39 ha utilizado la puerta trasera Fluxwire en el arma cibernética Vault 7 en actividades de ciberataque en China, que es mucho antes de las fugas de Vault 7. Esto confirma aún más la fuente de estas armas cibernéticas. Después de un análisis en profundidad y descifrado de la versión en la puerta trasera Fluxwire en el Vault 7, Qihoo 360 clasificó estadísticamente la versión, el tiempo de ataque y las muestras capturadas por sí mismo que APT-C-39 utilizó para atacar objetivos en China a lo largo de los años, como se muestra en el siguiente tabla:

Desde 2010, el APT-C-39 ha estado actualizando continuamente sus armas cibernéticas y con frecuencia ha lanzado ataques contra objetivos en China.

Evidencia 4: Algunas armas de ataque utilizadas por el APT-C-39 están asociadas con la NSA.

WISTFULTOLL es un plugin de ataque en las fugas de la NSA de 2014. En un ataque contra una gran empresa de Internet en China en 2011, la organización APT-C-39 utilizó el plugin WISTFULTOOL contra el objetivo. Al mismo tiempo, en los documentos confidenciales de la CIA descubiertos por WikiLeaks, se confirmó que la NSA ayudó a la CIA en el desarrollo de armas cibernéticas, que también es una evidencia en paralelo de la asociación entre las agencias de inteligencia APT-C-39 y Estados Unidos.

Evidencia 5: El tiempo de compilación de armas del grupo APT-C-39 se encuentra en la zona horaria de EE.UU.

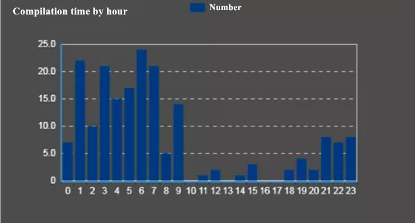

El tiempo de compilación de las muestras capturadas está en línea con el horario de trabajo de América del Norte. A través del estudio del tiempo de compilación del malware, podemos averiguar el horario de trabajo del desarrollador, con el fin de conocer la zona horaria aproximada de su ubicación.

La siguiente tabla es la programación de las actividades de compilación de APT-C-39 (la hora se basa en la zona horaria Este 8). Se puede ver que las actividades de la organización están cerca del calendario en la zona horaria del este de EE.UU., que está en línea con la ubicación de la CIA. (Virginia, hora del este de EE.UU.).

Tomando en cuenta el análisis técnico y la evidencia digital anteriores, tenemos todas las razones para creer que el APT-C-39 está afiliado a los Estados Unidos y está involucrado en la oleada de ataques de las agencias de inteligencia de Estados Unidos. En particular, en el curso de la investigación y el análisis, los datos de Qihoo 360 han demostrado que las armas cibernéticas utilizadas por la organización y las armas cibernéticas descritas en el proyecto CIA Vault 7 son casi idénticas. El arma Vault 7 inclina a pensar que Estados Unidos ha construido el arsenal de armas cibernéticas más grande del mundo. Y esta práctica no sólo ha traído serias amenazas a la seguridad de la red global, sino que también ha demostrado las altas capacidades técnicas y estándares profesionales de la organización APT.

La forma de guerra va más allá de la batalla física entre soldados. El ciberespacio ya se ha convertido en otro campo de batalla importante para el desafío entre las grandes potencias. Si jugar el juego con la CIA, el camino por delante es largo y lleno de dificultades y obstáculos.

Qihoo 360: Centro de Inteligencia de Amenazas Avanzadas

Desde 2014, Qihoo 360 y su Centro de Inteligencia de Amenazas Avanzadas ha logrado un rápido análisis de reversión y correlación mediante la integración de los macrodatos a la seguridad masiva. En su actuación, ha descubierto más de 40 grupos de hacking APT y una serie de operaciones de APT contra China. Sus investigaciones demuestran que el primer ataque contra China puede ubicarse en el 2007 y que decenas de miles de dispositivos distribuidos en 31 provincias se vieron afectados. Los ataques de APT descubiertos por Qihoo 360 y los proveedores de seguridad de los estados nacionales demuestran que China ha sido una de las principales víctimas de los ataques APT.

(Web editor: 吴思萱, 赵健)

![Trabajadores de la construcción laboran en un proyecto inmobiliario de Jinan, 23 de febrero del 2020. [Foto: Qian Han/ China Daily]](/NMediaFile/2020/0304/FOREIGN202003041457000076547034753.jpg) Trabajadores de la construcción laboran en un proyecto inmobiliario de Jinan, 23 de febrero del 2020. [Foto: Qian Han/ China Daily]

Trabajadores de la construcción laboran en un proyecto inmobiliario de Jinan, 23 de febrero del 2020. [Foto: Qian Han/ China Daily]  Un estudiante del último año de la escuela secundaria estudia en casa. (Foto: Xinhua)

Un estudiante del último año de la escuela secundaria estudia en casa. (Foto: Xinhua) SANTIAGO, 3 marzo, 2020 (Xinhua) -- Imagen cedida por la Agencia de Noticias de Chile AGENCIAUNO, del presidente chileno Sebastián Piñera hablando en una conferencia de prensa en el Palacio de la Moneda, en Santiago, capital de Chile, el 3 de febrero de 2020. El Ministerio de Salud de Chile confirmó el martes el primer caso del nuevo coronavirus en el país, un hombre que estuvo de viaje por Asia y España. (Xinhua/Sebastián Beltrán/AGENCIAUNO)

SANTIAGO, 3 marzo, 2020 (Xinhua) -- Imagen cedida por la Agencia de Noticias de Chile AGENCIAUNO, del presidente chileno Sebastián Piñera hablando en una conferencia de prensa en el Palacio de la Moneda, en Santiago, capital de Chile, el 3 de febrero de 2020. El Ministerio de Salud de Chile confirmó el martes el primer caso del nuevo coronavirus en el país, un hombre que estuvo de viaje por Asia y España. (Xinhua/Sebastián Beltrán/AGENCIAUNO) SANTIAGO, 2 marzo, 2020 (Xinhua) -- El embajador de China en Chile, Xu Bu (d), estrecha la mano del ministro de Salud de Chile, Jaime Mañalich (i), tras una reunión para efectuar el seguimiento de la conversación que el presidente chileno, Sebastián Piñera, tuvo el viernes con el presidente chino, Xi Jinping, en Santiago, capital de Chile, el 2 de marzo de 2020. El gobierno chileno anunció el lunes que enviará "en breve" a China una delegación de cuatro profesionales del Ministerio de Salud para aprender sobre el control del nuevo coronavirus. (Xinhua/Jorge Villegas)

SANTIAGO, 2 marzo, 2020 (Xinhua) -- El embajador de China en Chile, Xu Bu (d), estrecha la mano del ministro de Salud de Chile, Jaime Mañalich (i), tras una reunión para efectuar el seguimiento de la conversación que el presidente chileno, Sebastián Piñera, tuvo el viernes con el presidente chino, Xi Jinping, en Santiago, capital de Chile, el 2 de marzo de 2020. El gobierno chileno anunció el lunes que enviará "en breve" a China una delegación de cuatro profesionales del Ministerio de Salud para aprender sobre el control del nuevo coronavirus. (Xinhua/Jorge Villegas) SANTIAGO, 2 marzo, 2020 (Xinhua) -- El embajador de China en Chile, Xu Bu (d), estrecha la mano del ministro de Salud de Chile, Jaime Mañalich (i), tras una reunión para efectuar el seguimiento de la conversación que el presidente chileno, Sebastián Piñera, tuvo el viernes con el presidente chino, Xi Jinping, en Santiago, capital de Chile, el 2 de marzo de 2020. El gobierno chileno anunció el lunes que enviará "en breve" a China una delegación de cuatro profesionales del Ministerio de Salud para aprender sobre el control del nuevo coronavirus. (Xinhua/Jorge Villegas)

SANTIAGO, 2 marzo, 2020 (Xinhua) -- El embajador de China en Chile, Xu Bu (d), estrecha la mano del ministro de Salud de Chile, Jaime Mañalich (i), tras una reunión para efectuar el seguimiento de la conversación que el presidente chileno, Sebastián Piñera, tuvo el viernes con el presidente chino, Xi Jinping, en Santiago, capital de Chile, el 2 de marzo de 2020. El gobierno chileno anunció el lunes que enviará "en breve" a China una delegación de cuatro profesionales del Ministerio de Salud para aprender sobre el control del nuevo coronavirus. (Xinhua/Jorge Villegas)

El primer ministro chino, Li Keqiang, también miembro del Comité Permanente del Buró Político del Comité Central del Partido Comunista de China (PCCh) y jefe del grupo dirigente del Comité Central del PCCh sobre la prevención y el control del nuevo coronavirus, se informa acerca del uso de equipos de detección para la enfermedad del nuevo coronavirus (COVID-19), durante una visita de inspección a una plataforma de emergencia nacional para fármacos y dispositivos médicos de COVID-19, en Beijing, capital de China, el 28 de febrero de 2020. (Xinhua/Wang Ye)

El primer ministro chino, Li Keqiang, también miembro del Comité Permanente del Buró Político del Comité Central del Partido Comunista de China (PCCh) y jefe del grupo dirigente del Comité Central del PCCh sobre la prevención y el control del nuevo coronavirus, se informa acerca del uso de equipos de detección para la enfermedad del nuevo coronavirus (COVID-19), durante una visita de inspección a una plataforma de emergencia nacional para fármacos y dispositivos médicos de COVID-19, en Beijing, capital de China, el 28 de febrero de 2020. (Xinhua/Wang Ye)